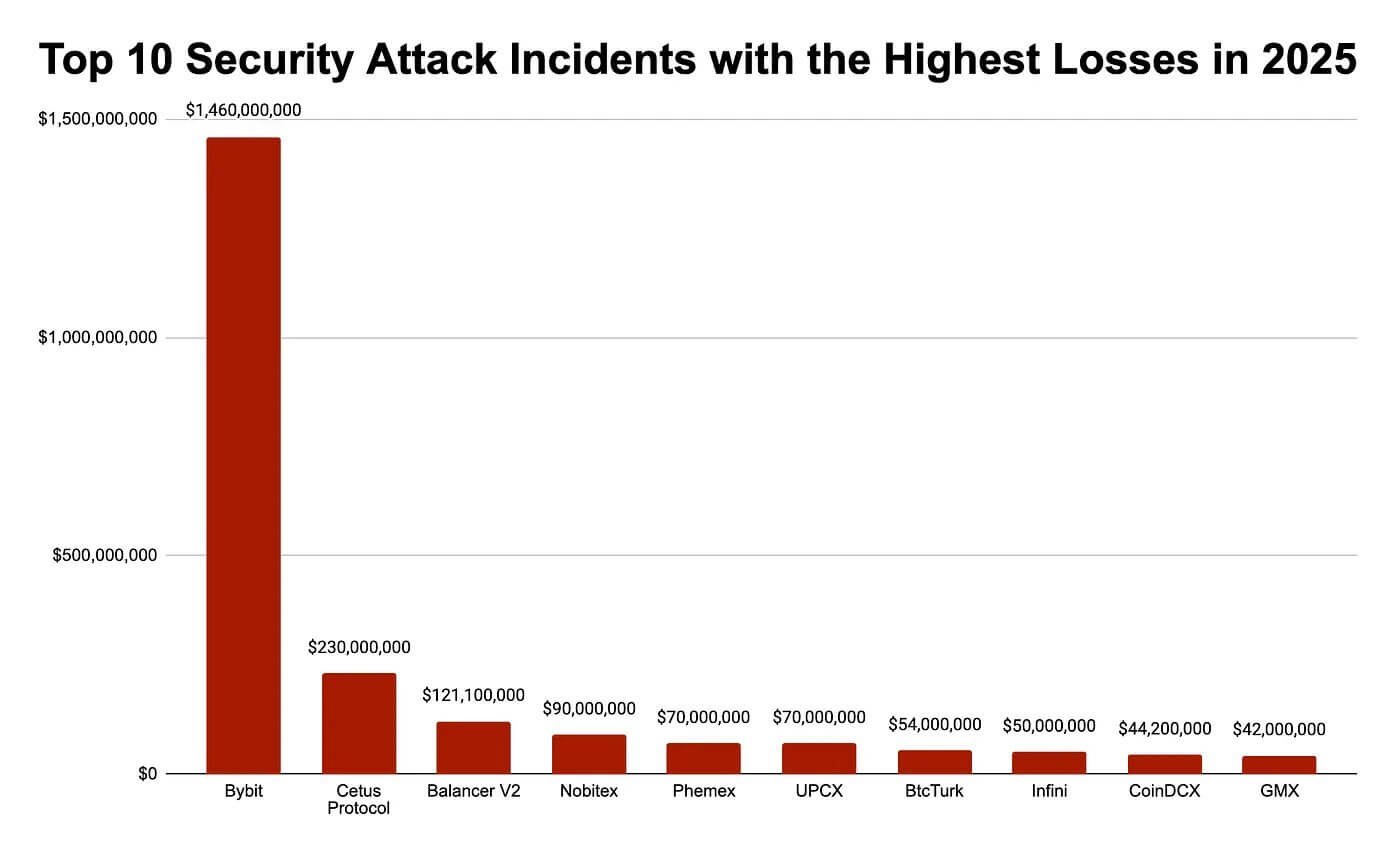

Das entscheidende Sicherheitsereignis in diesem Jahr war kein raffinierter DeFi-Exploit oder ein neuartiger Protokollfehler, sondern das Diebstahl im Wert von 1,46 Milliarden US-Dollar aus Bybiteine zentralisierte Börse der Spitzenklasse.

Dieses einzelne Ereignis, das hochentwickelten, staatlich geförderten Akteuren zugeschrieben wird, hat die Erzählung des Jahres neu geschrieben. Es zeigte sich, dass die Häufigkeit der Angriffe zwar zurückgegangen ist, die Schwere des Schadens jedoch auf ein systemisches Ausmaß zugenommen hat.

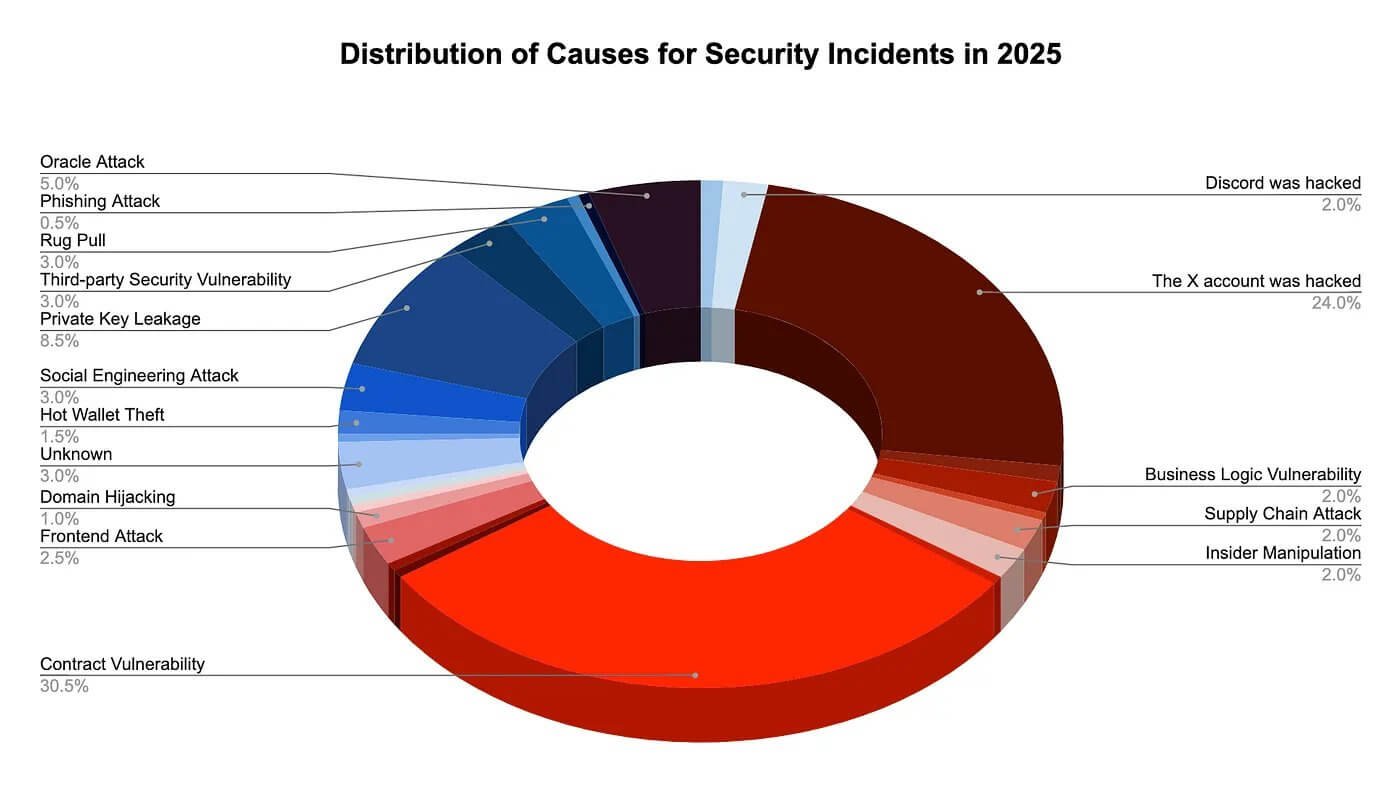

Daten vom Blockchain-Sicherheitsunternehmen SlowMist zeichnet das Bild einer Branche, die von professionalisierten, industriellen Bedrohungen belagert wird. Im Jahr 2025 gab es im gesamten Ökosystem etwa 200 Sicherheitsvorfälle, etwa die Hälfte der 410 im Vorjahr.

Dennoch stiegen die Gesamtverluste auf etwa 2,935 Milliarden US-Dollar, ein deutlicher Anstieg gegenüber 2,013 Milliarden US-Dollar im Jahr 2024.

Die Rechnung ist unversöhnlich: Der durchschnittliche Verlust pro Ereignis hat sich mehr als verdoppelt und ist von etwa 5 Millionen US-Dollar auf fast 15 Millionen US-Dollar gestiegen.

Dies zeigte, dass Angreifer Ziele mit geringem Wert aufgaben, um sich auf hohe Liquidität und zentralisierte Engpässe mit hohem Wert zu konzentrieren.

Staatliche Akteure und die industrielle Lieferkette

Die Eskalation des Wertverlusts hängt direkt mit dem sich ändernden Profil der Angreifer zusammen.

Im Jahr 2025 wurde der „einsame Wolf“-Hacker weitgehend von Syndikaten der organisierten Kriminalität und nationalstaatlichen Akteuren ersetzt oder subsumiert, insbesondere von Gruppen mit Verbindungen zur Demokratischen Volksrepublik Korea (DVRK).

Diese Akteure haben ihre Taktiken von opportunistischen Einzelangriffen auf organisierte, mehrstufige Operationen verlagert, die auf zentralisierte Dienste abzielen und auf strukturierten Geldwäscheprozessen basieren.

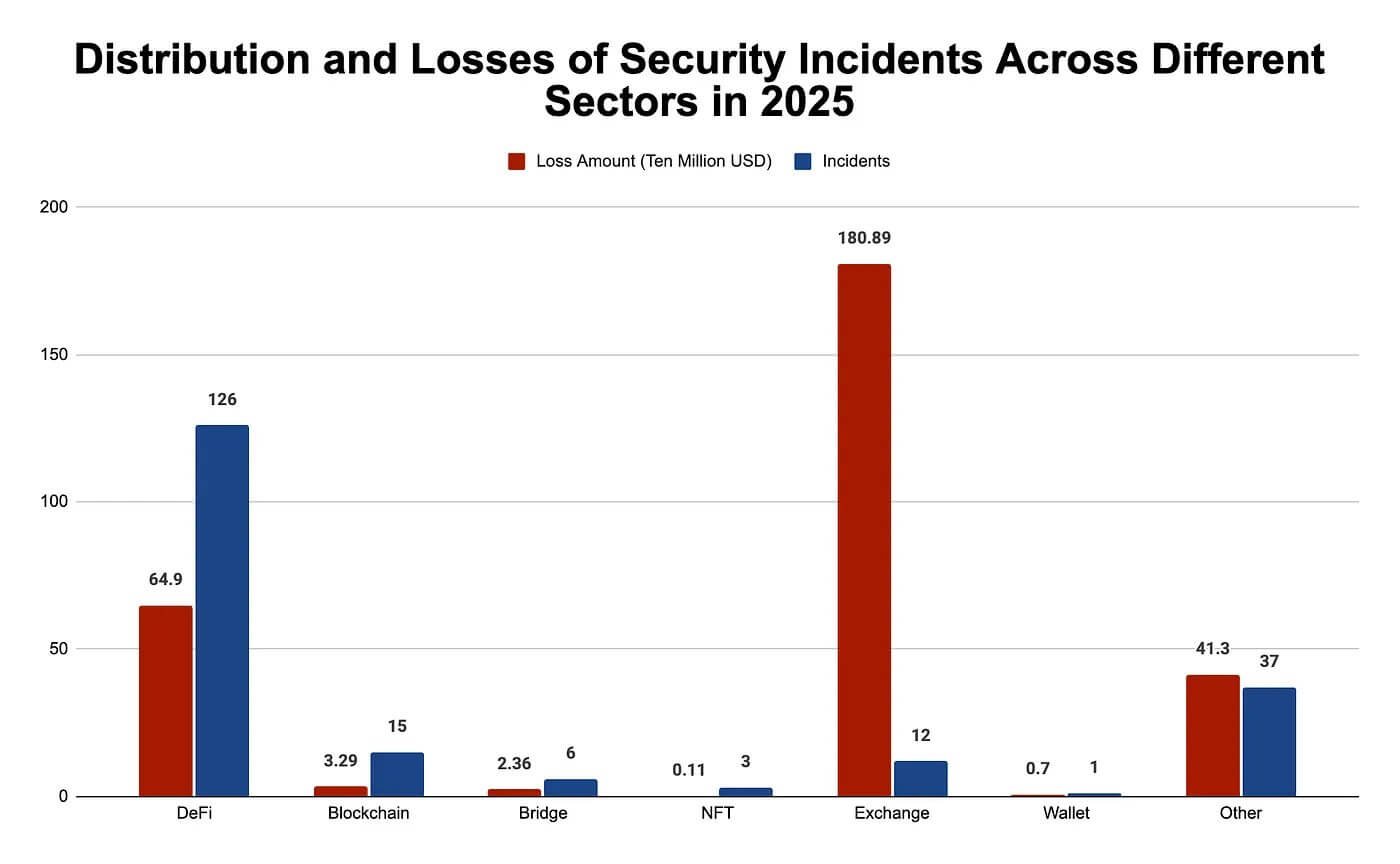

Tatsächlich bestätigt die Aufschlüsselung der Verluste nach Sektoren diesen Trend.

Während die DeFi-Protokolle mit 126 Vorfällen, die zu Verlusten in Höhe von rund 649 Millionen US-Dollar führten, immer noch die meisten Angriffe verkrafteten, waren zentralisierte Börsen für den Großteil der Kapitalvernichtung verantwortlich. Gerade 22 Vorfälle mit zentralisierten Plattformen verursachte Verluste in Höhe von rund 1,809 Milliarden US-Dollar.

Diese hochrangigen Betreiber werden von einer unterirdischen Lieferkette unterstützt, die mit der Effizienz eines kommerziellen Software-Ökosystems funktioniert.

Modelle namens Malware-as-a-Service (MaaS) und Ransomware-as-a-Service (RaaS) haben die Eintrittsbarriere gesenkt und ermöglichen weniger erfahrenen Kriminellen die Anmietung anspruchsvoller Infrastruktur.

Diese Industrialisierung erstreckte sich auch auf den „Drainer“-Markt, bei dem es sich um Toolkits handelt, die dazu dienen, Geldbörsen durch Phishing zu leeren.

Obwohl die gesamten Drainer-Verluste bei 106.106 Opfern auf etwa 83,85 Millionen US-Dollar sanken, was einem Wertverlust von 83 % gegenüber 2024 entspricht, ist die Komplexität der Tools ausgereift.

SlowMist stellte fest, dass die organisierte Cyberkriminalität gelernt hat, Web3 als wiederholbare, zuverlässige Einnahmequelle zu betrachten.

Unterdessen fügten Angriffe auf die Lieferkette der Bedrohungslandschaft auch eine gefährliche Dimension hinzu.

Schädlicher Code, der in Softwarebibliotheken, Plugins und Entwicklungstools eingefügt wird, platziert Hintertüren vor den endgültigen Anwendungen und ermöglicht es Kriminellen, Tausende von nachgeschalteten Benutzern gleichzeitig zu kompromittieren.

Daher wurden hochprivilegierte Browsererweiterungen zu einem bevorzugten Vektor. Nach der Kompromittierung verwandelten diese Tools Benutzercomputer in stille Sammelpunkte für Seeds und private Schlüssel.

Der Dreh- und Angelpunkt für Social Engineering und KI

Als die Protokollsicherheit verschärft wurde, verlagerten Angreifer ihren Fokus vom Code auf den Menschen hinter der Tastatur.

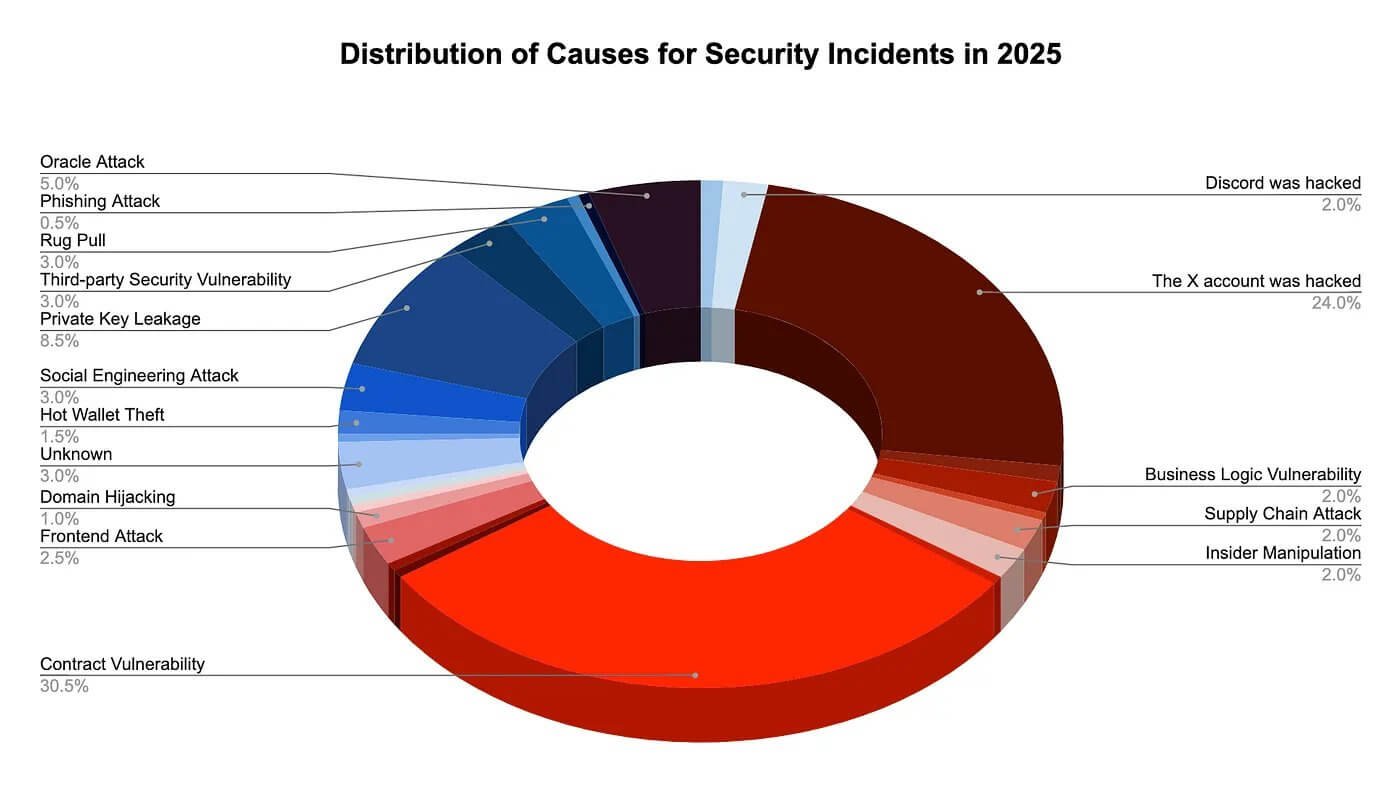

Das Jahr 2025 hat gezeigt, dass ein Leck eines privaten Schlüssels, eine abgefangene Signatur oder ein manipuliertes Software-Update genauso verheerend ist wie ein komplexer On-Chain-Arbitrage-Exploit.

Die Statistiken spiegeln diese Parität wider: Im Laufe des Jahres wurden 56 Smart-Contract-Exploits und 50 Kontokompromittierungen registriert. Die Lücke zwischen technischem Risiko und Identitätsrisiko hat sich effektiv geschlossen.

Um diese menschlichen Abwehrmechanismen zu durchbrechen, Kriminelle haben künstliche Intelligenz als Waffe eingesetzt.

Im Laufe des Jahres bot der spürbare Anstieg synthetischer Texte, Stimmen, Bilder und Videos Angreifern eine kostengünstige, skalierbare Möglichkeit, Kundenbetreuer, Projektgründer, Personalvermittler und Journalisten nachzuahmen.

Darüber hinaus haben Deepfake-Anrufe und Sprachklone traditionelle Verifizierungsgewohnheiten überflüssig gemacht und die Erfolgsquote erhöht Social-Engineering-Kampagnen.

Gleichzeitig, Phishing-Kampagnen hat sich über einfache bösartige Links hinaus zu mehrstufigen Operationen entwickelt.

Parallel dazu wurden Ponzi-Systeme angepasst, die die bloße „Ertragsfarm“-Ästhetik der Vergangenheit zugunsten der Fassade einer institutionellen Finanzierung ablegten.

Dies führte zu neuen Betrügereien, die als „Blockchain-Finanzierungs“- oder „Big-Data“-Plattformen getarnt wurden. Diese Betrügereien nutzten auch Stablecoin-Einzahlungen und mehrstufige Empfehlungsstrukturen, um die Legitimität vorzutäuschen.

Zum Vergleich: Projekte wie DGCX veranschaulichten, wie klassische Pyramidensysteme hinter der Fassade professioneller Dashboards und Corporate Branding funktionieren könnten.

Durchsetzung und der Regulierungshammer

Das Ausmaß der Verluste des Jahres erzwang eine entscheidende Änderung des Regulierungsverhaltens, da die Regulierungsbehörden von theoretischen Debatten über die Zuständigkeit zu direkten Interventionen in der Kette übergingen.

Infolgedessen weitete sich ihr Fokus über die Unternehmen selbst hinaus auf die Infrastruktur, die Kriminalität erleichtert, einschließlich Malware-Netzwerke, Dark-Web-Märkte und Geldwäschezentren.

Ein Paradebeispiel für diesen erweiterten Anwendungsbereich war die Druck auf die Huione-Gruppe ausgeübt, ein Konglomerat, das wegen seiner Rolle bei der Förderung von Geldwäscheströmen ins Visier der Ermittler geraten ist.

Ähnlich, Plattformen wie Garantex waren mit anhaltenden Durchsetzungsmaßnahmen konfrontiertDies signalisiert, dass die Regulierungsbehörden bereit sind, die von Cyberkriminellen genutzten Finanzinstrumente zu zerschlagen.

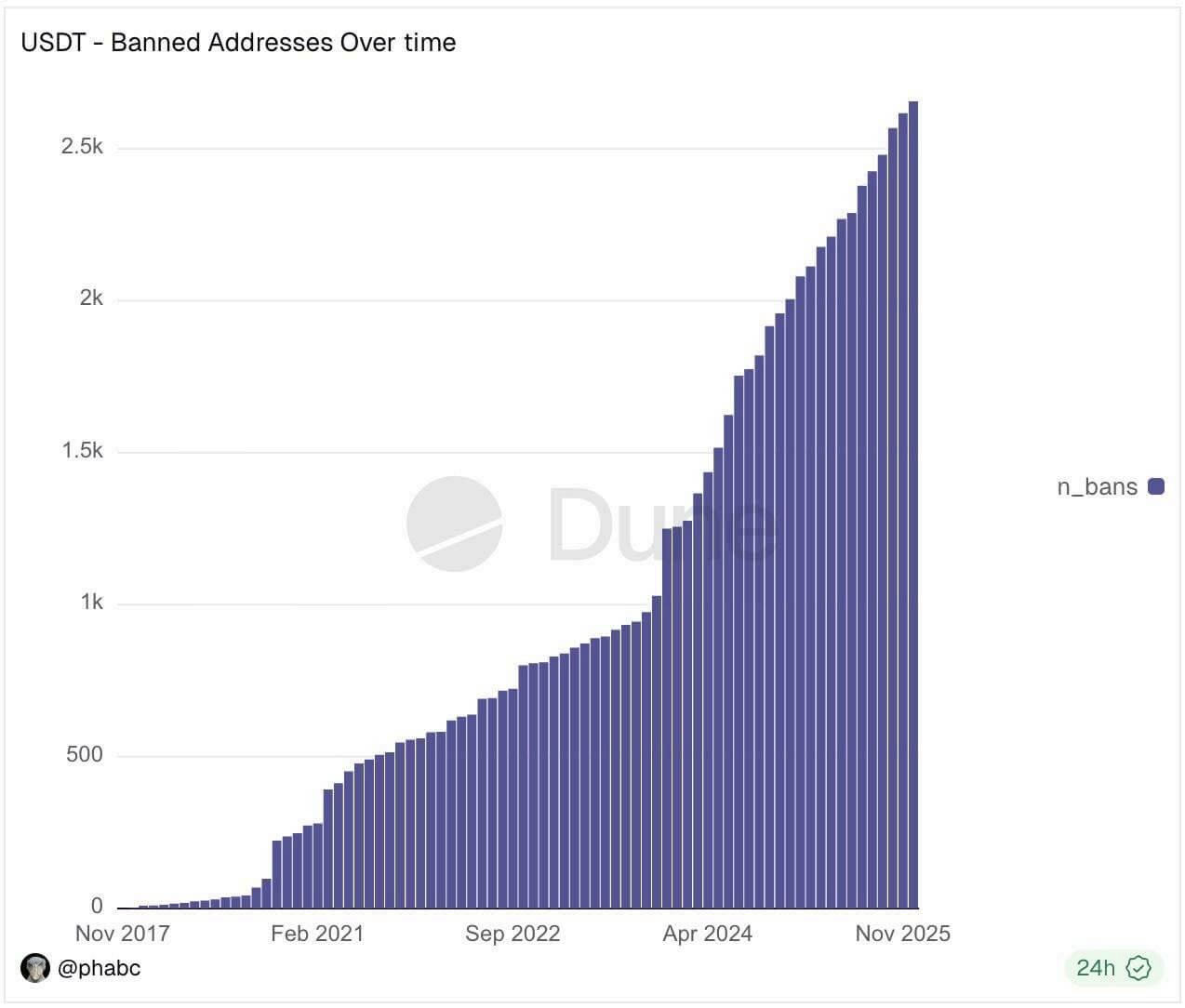

Stablecoin-Emittenten erwiesen sich als entscheidender Bestandteil dieser Durchsetzungsstrategie und fungierten effektiv als Stellvertreter bei den Bemühungen, gestohlenes Kapital einzufrieren. Tether hat USDT für 576 Ethereum-Adressen eingefroren, während Circle USDC das ganze Jahr über an 214 Adressen eingefroren hat.

Diese Maßnahmen führten zu greifbaren Ergebnissen. Bei 18 größeren Vorfällen wurden etwa 387 Millionen US-Dollar der 1,957 Milliarden US-Dollar an gestohlenen Geldern eingefroren oder wiedererlangt.

Auch wenn die Wiedereinziehungsrate von 13,2 % nach wie vor bescheiden ist, stellt sie doch einen erheblichen Leistungsschub dar: Die Branche kann jetzt Teile krimineller Ströme unterbrechen oder umkehren, wenn konforme Vermittler im Transaktionspfad sitzen.

Die regulatorischen Erwartungen haben sich entsprechend verschärft. Robuste Bekämpfung der Geldwäsche (AML) und Know Your Customer (KYC)-Rahmen, Steuertransparenz und Verwahrungskontrollen haben sich von Wettbewerbsvorteilen zu grundlegenden Überlebensanforderungen entwickelt.

Infrastrukturanbieter, Wallet-Entwickler und Brückenbetreiber befinden sich jetzt im gleichen regulatorischen Explosionsradius wie Börsen.

Der Solvenztest und die Zukunftslandschaft

Die Divergenz zwischen dem Bybit-Hack und dem FTX-Zusammenbruch bietet die wichtigste Lektion des Jahres 2025.

Im Jahr 2022 offenbarte der Verlust von Kundengeldern eine leere Bilanz und Betrug, was zur sofortigen Insolvenz führte. Die Fähigkeit von Bybit, im Jahr 2025 einen Einbruch von 1,46 Milliarden US-Dollar aufzufangen, deutet darauf hin, dass Top-Tier-Plattformen genug Kapital angesammelt haben, um massive Sicherheitsausfälle als überlebensfähige Betriebskosten zu behandeln.

Diese Widerstandsfähigkeit hat jedoch einen Vorbehalt, da die Risikokonzentration noch nie so hoch war. Angreifer zielen nun auf zentralisierte Engpässe ab, und staatliche Akteure wenden enorme Ressourcen auf, um diese zu durchbrechen.

Für Bauherren und Unternehmen ist die Ära des „schnellen Handelns und des kaputtmachens“ endgültig vorbei. Sicherheit und Compliance sind heute Hürden für den Marktzugang. Projekte, die kein starkes Schlüsselmanagement, Berechtigungsdesign und glaubwürdige AML-Frameworks vorweisen können, werden von Bankpartnern und Benutzern gleichermaßen abgeschnitten.

Für Investoren und Nutzer ist die Lektion eindeutig: Passives Vertrauen ist eine Belastung. Die Kombination aus KI-gesteuertem Social Engineering, Supply Chain Poisoning und Hacking im industriellen Maßstab bedeutet, dass der Kapitalerhalt jetzt aktive, kontinuierliche Wachsamkeit erfordert.

Das Jahr 2025 hat bewiesen, dass die Kryptoindustrie zwar stärkere Mauern errichtet hat, die Feinde vor dem Tor jedoch größere Rammböcke mitgebracht haben.