Die meisten Krypto-Exploits im kommenden Jahr werden nicht durch einen Zero-Day-Fehler in Ihrem Lieblingsprotokoll verursacht, sagen Krypto-Sicherheitsexperten. Es wird von Ihnen verursacht.

Denn das Jahr 2025 hat gezeigt, dass die meisten Hacks nicht mit bösartigem Code beginnen; Sie beginnen mit einem Gespräch, sagte Nick Percoco, Chief Security Officer der Krypto-Börse Kraken, gegenüber Cointelegraph.

„Angreifer brechen nicht ein, sie werden eingeladen.“

Daten von Chainalysis zeigen, dass die Kryptoindustrie von Januar bis Anfang Dezember 2025 Diebstahl im Wert von über 3,4 Milliarden US-Dollar erlebte Februar-Kompromiss von Bybit macht fast die Hälfte davon aus.

Während des Angriffs verschafften sich böswillige Akteure Zugang durch Social Engineering und injizierten eine bösartige JavaScript-Payload, die es ihnen ermöglichte, Transaktionsdetails zu ändern und Gelder abzuschöpfen.

Was ist Social Engineering?

Sozial Engineering ist ein Cyberangriff Methode, die Menschen dazu manipuliert, vertrauliche Informationen preiszugeben oder Aktionen auszuführen, die die Sicherheit gefährden.

Percoco sagte das Schlachtfeld für Kryptosicherheit wird im Kopf sein, nicht im Cyberspace.

„Bei Sicherheit geht es nicht mehr darum, höhere Mauern zu errichten, sondern darum, den Geist zu trainieren, Manipulationen zu erkennen. Das Ziel sollte einfach sein: Geben Sie nicht die Schlüssel zum Schloss heraus, nur weil jemand den Eindruck erweckt, er gehöre hinein, oder weil er Panik auslöst.“

Tipp 1: Nutzen Sie nach Möglichkeit Automatisierung

Auch Kompromisse in der Lieferkette haben sich laut Percoco in diesem Jahr als zentrale Herausforderung erwiesen, da sich ein scheinbar geringfügiger Verstoß später als verheerend erweisen kann, denn „es ist ein digitaler Jenga-Turm und die Integrität jedes einzelnen Blocks zählt.“

Für das kommende Jahr empfiehlt Percoco, menschliche Vertrauenspunkte durch Maßnahmen wie die Automatisierung von Abwehrmaßnahmen, soweit möglich, und die Überprüfung jeder digitalen Interaktion durch Authentifizierung zu reduzieren, um „von der reaktiven Abwehr zur proaktiven Prävention zu wechseln“.

„Die Zukunft der Kryptosicherheit wird durch eine intelligentere Identitätsüberprüfung und KI-gesteuerte Bedrohungserkennung geprägt sein. Wir treten in eine Ära ein, in der Systeme abnormales Verhalten erkennen können, bevor der Benutzer oder sogar geschulte Sicherheitsanalysten überhaupt erkennen können, dass etwas nicht stimmt.“

„Vor allem bei Kryptowährungen bleibt das schwächste Glied das menschliche Vertrauen, verstärkt durch Gier und FOMO. Das ist die Lücke, die Angreifer jedes Mal ausnutzen. Aber keine Technologie ersetzt gute Gewohnheiten“, fügte er hinzu.

Tipp 2: Silo-Out-Infrastruktur

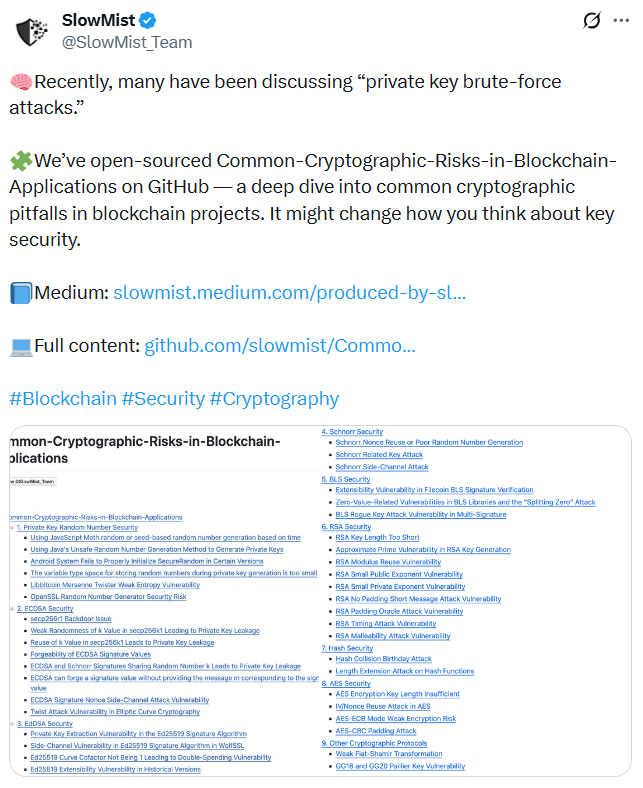

Lisa, Leiterin der Sicherheitsabteilung von SlowMist, sagte, dass böswillige Akteure in diesem Jahr zunehmend Entwickler-Ökosysteme ins Visier genommen hätten, was in Kombination mit Cloud-Zugangsdatenlecks Möglichkeiten geschaffen habe, bösartigen Code einzuschleusen, Geheimnisse zu stehlen und Software-Updates zu verfälschen.

„Entwickler können diese Risiken mindern, indem sie Abhängigkeitsversionen festhalten, die Paketintegrität überprüfen, Build-Umgebungen isolieren und Updates vor der Bereitstellung überprüfen“, sagte sie.

Für das Jahr 2026 prognostiziert Lisa, dass die größten Bedrohungen wahrscheinlich von immer ausgefeilteren Anmeldedatendiebstahl- und Social-Engineering-Operationen ausgehen werden.

„Bedrohungsakteure nutzen bereits KI-generierte Deepfakes, maßgeschneidertes Phishing und sogar gefälschte Einstellungstests für Entwickler, um an Wallet-Schlüssel, Cloud-Zugangsdaten und Signaturtokens zu gelangen. Diese Angriffe werden immer automatisierter und überzeugender, und wir gehen davon aus, dass sich dieser Trend fortsetzt“, sagte sie.

Um die Sicherheit zu gewährleisten, rät Lisa Unternehmen, eine starke Zugriffskontrolle, Schlüsselrotation, hardwaregestützte Authentifizierung, Infrastruktursegmentierung sowie die Erkennung und Überwachung von Anomalien zu implementieren.

Einzelpersonen sollten sich darauf verlassen Hardware-Walletsvermeiden Sie die Interaktion mit nicht verifizierten Dateien, überprüfen Sie Identitäten über unabhängige Kanäle hinweg und gehen Sie mit unerwünschten Links oder Downloads mit Vorsicht um.

Tipp 3: Persönlichkeitsnachweis im Kampf gegen KI-Deepfakes

Steven Walbroehl, Mitbegründer und Chief Technology Officer des Blockchain-Cybersicherheitsunternehmens Halborn, prognostiziert, dass KI-gestütztes Social Engineering eine wichtige Rolle in den Spielbüchern der Krypto-Hacker spielen wird.

Im März mindestens drei Krypto-Gründer berichteten, sie hätten einen Versuch vereitelt von mutmaßlichen nordkoreanischen Hackern, um sensible Daten durch gefälschte Zoom-Anrufe zu stehlen, bei denen Deepfakes zum Einsatz kamen.

Walbroehl warnt davor, dass Hacker KI nutzen, um hochgradig personalisierte, kontextbewusste Angriffe zu erstellen, die herkömmliche Schulungen zum Sicherheitsbewusstsein umgehen.

Um dem entgegenzuwirken, schlägt er die Implementierung eines kryptografischen Identitätsnachweises für alle kritischen Kommunikationen, einer hardwarebasierten Authentifizierung mit biometrischer Bindung, Anomalieerkennungssystemen, die normale Transaktionsmuster zugrunde legen, und die Einrichtung von Verifizierungsprotokollen unter Verwendung vorab geteilter Geheimnisse oder Phrasen vor.

Tipp 4: Behalten Sie Ihre Krypto für sich

Laut der GitHub-Liste von Bitcoin OG und Cypherpunk Jameson Lopps waren Schraubenschlüsselangriffe oder physische Angriffe auf Krypto-Inhaber ebenfalls ein wichtiges Thema im Jahr 2025, wobei mindestens 65 Fälle registriert wurden. Der letzte Bullenmarkt-Höhepunkt im Jahr 2021 Mit insgesamt 36 registrierten Angriffen war das bisher schlimmste Jahr seit Beginn der Aufzeichnungen

Ein X-Benutzer unter dem Pseudonym Beau, ein ehemaliger CIA-Offizier, sagte in einem X-Beitrag am 2. Dezember, dass Schraubenschlüsselangriffe sind noch relativ seltenaber er empfiehlt Krypto-Benutzern dennoch, Vorsichtsmaßnahmen zu treffen und dies nicht zu tun über Vermögen sprechen oder Kryptobestände offenlegen oder extravagante Lebensstile online als Einstieg.

Er schlägt außerdem vor, zu einem „harten Ziel“ zu werden, indem Datenbereinigungstools eingesetzt werden, um private persönliche Informationen wie Privatadressen zu verbergen, und in Verteidigungsanlagen wie Überwachungskameras und Alarmanlagen investiert wird.

Tipp 5: Sparen Sie nicht mit den bewährten Sicherheitstipps

David Schwed, ein Sicherheitsexperte, der bei Robinhood als Chief Information Security Officer gearbeitet hat, sagte, sein bester Tipp sei, sich an seriöse Unternehmen zu halten, die wachsame Sicherheitspraktiken an den Tag legen, einschließlich strenger und regelmäßiger Sicherheitsüberprüfungen durch Dritte ihres gesamten Stacks, von Smart Contracts bis hin zur Infrastruktur.

Allerdings sollten Benutzer unabhängig von der Technologie laut Schwed vermeiden, dasselbe Passwort für mehrere Konten zu verwenden, sich für die Verwendung eines Hardware-Tokens als Multifaktor-Authentifizierungsmethode entscheiden und die Seed-Phrase durch sichere Verschlüsselung oder Offline-Speicherung an einem sicheren, physischen Ort schützen.

Er empfiehlt außerdem die Verwendung einer speziellen Hardware-Wallet für große Bestände und die Minimierung der Bestände an Börsen.

Verwandt: Spear-Phishing ist die Top-Taktik nordkoreanischer Hacker: So bleiben Sie sicher

„Sicherheit hängt von der Interaktionsschicht ab. Benutzer müssen äußerst wachsam bleiben, wenn sie eine Hardware-Wallet mit einer neuen Webanwendung verbinden, und müssen die auf dem Bildschirm des Hardwaregeräts angezeigten Transaktionsdaten vor der Unterzeichnung gründlich validieren. Dies verhindert die „blinde Unterzeichnung“ böswilliger Verträge“, fügte Schwed hinzu.

Lisa sagte, ihre besten Tipps seien, nur offizielle Software zu verwenden, die Interaktion mit nicht verifizierten URLs zu vermeiden und die Mittel nach Hot-, Warm- und Cold-Konfigurationen zu trennen.

Um der wachsenden Verfeinerung entgegenzuwirken Betrügereien wie Social Engineering und Phishing empfiehlt Krakens Percoco jederzeit „radikale Skepsis“, indem er die Authentizität überprüft und davon ausgeht, dass jede Nachricht ein Bewusstseinstest ist.

„Und eine universelle Wahrheit bleibt bestehen: Kein legitimes Unternehmen, kein seriöser Dienst und keine seriöse Gelegenheit wird jemals nach Ihrer Seed-Phrase oder Ihren Anmeldedaten fragen. Sobald sie dies tun, sprechen Sie mit einem Betrüger“, fügte Percoco hinzu.

Walbroehl empfiehlt unterdessen die Generierung von Schlüsseln mithilfe kryptografisch sicherer Zufallszahlengeneratoren, eine strikte Trennung zwischen Entwicklungs- und Produktionsumgebungen, regelmäßige Sicherheitsüberprüfungen und eine Planung der Reaktion auf Vorfälle mit regelmäßigen Übungen.

Magazin: Wenn Datenschutz- und AML-Gesetze im Widerspruch stehen: Die unmögliche Wahl von Kryptoprojekten