Malware -Operationen, die sich an die Kryptowährungen von Ethereum, XRP und Solana -Kryptowährungen auswirken, wurden von Cybersicherheitsforschern aufgedeckt. Die Bedrohung Angriffe Atomic- und Exodus -Brieftaschenbesitzer mit gefährdeten Softwarepaketen, die von Entwicklern installiert wurden, die sich der im Code enthaltenen Malware nicht bewusst sind.

Die Malware kann bei der Ausführung Kryptowährung an Adressen mit Dieb-Held-Adressen ohne Hinweis auf den Brieftaschenbesitzer senden.

Wie der Angriff funktioniert

Forscher Angenommen, der Angriff beginnt, wenn Entwickler unabsichtlich gehackte Node Package Manager -Pakete (NPM) in ihre Projekte einbeziehen. Ein solches Paket mit dem Namen „PDF-to-Office“ erscheint auf der Oberfläche echt, verbergt aber böswilligen Code in sich.

Das Paket sucht Computer nach installierten Krypto -Geldbörsen und injiziert dann Code, der Transaktionen abfängt. Auf diese Weise können Kriminelle ohne das Bewusstsein oder die Erlaubnis des Benutzers Geld stehlen.

Gefährdete Kryptowährungen

Sicherheitsforscher haben zu dem Schluss gekommen, dass die Malware Kann Transaktionen über mehrere der weltweit führenden Kryptowährungen leiten. Dazu gehören Ethereum, USDT, XRP und Solana. Der Angriff identifizieren sich als „eine Eskalation bei der laufenden Targeting von Kryptowährungsnutzern durch Software -Supply -Chain -Angriffe“.

Technische Details zeigen anspruchsvolle Methoden

ReversingLabs entdeckte die Kampagne durch Scannen nach verdächtigen NPM -Paketen. Ihre Analyse ergab mehrere Warnzeichen wie verdächtige URL-Assoziationen und Codestrukturen, die bekannte Bedrohungen entsprechen.

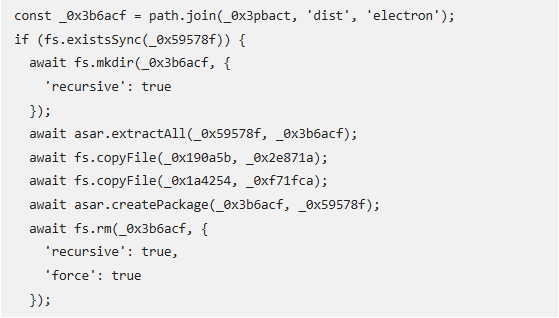

Der Angriff verwendet anspruchsvolle Techniken zur Ausweichung durch Sicherheitsinstrumente und ist in der Natur ein Multi-Stufe. Die Infektion beginnt, wenn das Malware -Paket seinen Code ausführt, der sich auf die Brieftaschensoftware auf dem Computer des Ziels richtet. Es wird speziell nach Anwendungsdateien in einigen der vorgegebenen Pfade gesucht, bevor er seinen böswilligen Code injiziert.

Keine visuellen Benutzerwarnzeichen

Berichten zufolge kann der Effekt dieser Malware katastrophal sein, da Transaktionen auf der Brieftaschenschnittstelle absolut normal erscheinen. Der Code ersetzt gültige Empfängeradressen mit Angreifer kontrollierten Adressen durch Base64-Codierung.

Wenn ein Benutzer beispielsweise versucht, ETH zu senden, ersetzt die Malware die Empfängeradresse mit der Angreiferadresse, die in codierter Form verborgen ist. Benutzer haben keine visuelle Ahnung, dass etwas falsch ist, bis sie den Blockchain -Datensatz danach überprüfen und feststellen, dass ihr Geld an eine unerwartete Adresse ging.

Die Sicherheitsbedrohung zeigt einen erhöhten Schaden für Besitzer von Kryptowährungen, die möglicherweise nicht wissen, dass ihre Transaktionen bis zum Verschwinden der Mittel beeinträchtigt werden. Der Modus Operandi des Angriffs ist ein Beweis dafür, wie Hacker immer wieder neue Methoden zum Stolferieren digitaler Vermögenswerte entwickeln.

Kryptowährungsbenutzer sollten bei der Überprüfung aller Transaktionsadressen äußerst vorsichtig sein. Es wird auch den Entwicklern empfohlen, die Sicherheit aller Pakete zu überprüfen, die sie in kryptowährungsbezogenen Projekten installieren.

Ausgewähltes Bild von Enterprise Networking Planet, Diagramm von TradingView